- Posted byRecep Şerit

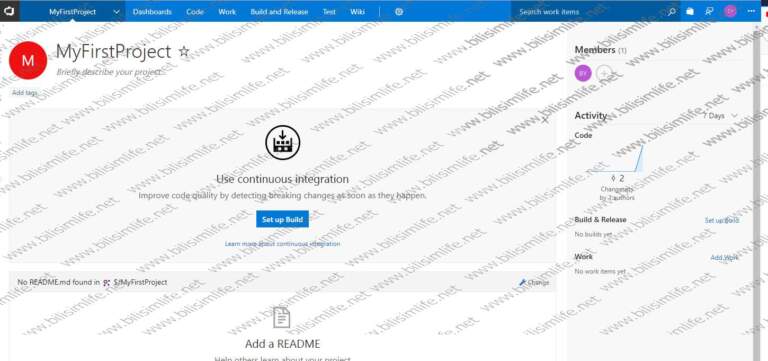

Team Foundation Server Bağlantısı ve Yapılandırması

- 3 Min Read

Visual Studio projelerinizde takımla çalışmak isteyebilirsiniz. Bir projede birden çok çalışan olabilir. Böyle durumlarda ayrı bilgisayarlardan değişiklikleri toplayıp tek tek herkesin bilgisayarına uyarlaması zor bir süreç olur. Tam da bu noktada işin içine Team Foundation Server giriyor.